Ngân hàng di động và những luật an toàn cần thiết

(DNTO) - Hiện nay, thay vì đến chi nhánh thực của ngân hàng, người dùng có thể nhận điện thoại và thực hiện giao dịch chỉ trong vài phút, giải quyết hầu hết mọi câu hỏi, yêu cầu của ngân hàng mà không cần xếp hàng, thủ tục giấy tờ không cần thiết và phiền phức.

Ảnh: cybersecurity-insiders.com

Tuy nhiên, những cơ hội như vậy cũng làm phát sinh một số rủi ro - xét cho cùng, nếu ai đó có thể tìm ra tất cả mật khẩu người dùng và sử dụng điện thoại của họ, thì điều này sẽ tương đương với thực tế là ai đó đã trở thành chủ sở hữu đầy đủ của tài khoản ngân hàng đó.

Ngân hàng thực hiện những hành động nào để bảo vệ dữ liệu người dùng?

Để bảo vệ dữ liệu của khách hàng, các ngân hàng đã xây dựng một cấu trúc để không có gì được lưu trữ trong những ứng dụng hoặc phiên bản web. Tất cả dữ liệu người dùng được lưu trữ trong một vòng khép kín trực tiếp bên trong ngân hàng. Các ứng dụng di động và phiên bản web chỉ là bộ mặt mà dữ liệu này được hiển thị. Nhưng với bất kỳ yêu cầu nào, chúng đều được gửi và thực hiện từ chương trình quản trị phía sau (như cms) của ngân hàng.

Do đó, khách hàng có thể bị đánh cắp dữ liệu khi hacker truy cập vào mạng nội bộ của ngân hàng hoặc khi phiên làm việc của ứng dụng di động/dịch vụ web bị xâm phạm.

Thông thường, một ngân hàng có các máy chủ được cài đặt trong các trung tâm dữ liệu đặc biệt; được xây dựng với tất cả các hệ thống bảo vệ và an ninh vật lý có thể có. Vì vậy, thứ nhất, kẻ tấn công sẽ khó có thể xâm nhập vào bên trong; thứ hai, hắn cần biết máy chủ nào trong số hàng nghìn máy chủ lưu trữ thông tin mà hắn cần.

Về phía ngân hàng, mạng nội bộ hoạt động theo lược đồ danh sách trắng - điều này có nghĩa là các yêu cầu quyền truy cập vào mạng nội bộ chỉ được cung cấp cho những địa chỉ được chỉ định trong danh sách trắng, còn ngoài danh sách đó đều bị loại bỏ. Do đó, không thể xâm nhập vào mạng nội bộ từ bên ngoài.

Phiên làm việc của người dùng diễn ra khi người dùng được cấp một mã thông báo truy cập duy nhất được tạo mỗi khi sử dụng ứng dụng dành cho thiết bị di động. Thông thường, nó vẫn có giá trị trong vài phút, sau đó một mã mới được yêu cầu, chỉ được cấp nếu cái trước đó có sẵn. Nếu không, phiên sẽ bị chấm dứt.

Do đó, chúng ta sẽ đi đến một tình huống rằng những công cụ tấn công có thể hoạt động thành công nhất là vào lúc người dùng đang trong phiên làm việc, hoặc trực tiếp ứng dụng di động của ngân hàng đã được cài đặt trên thiết bị của người dùng.

Các lỗ hổng trong Ứng dụng Di động Ngân hàng

Để bảo vệ người sử dụng ứng dụng ngân hàng, các ứng dụng di động có một số cấp độ bảo vệ chống lại các phương tiện tấn công khác nhau của những kẻ xâm nhập. Và nếu ở cấp độ kỹ thuật, mọi khả năng xâm nhập ứng dụng thực sự không có, còn đối với yếu tố con người, đó là vấn đề lớn cần bàn luận thêm.

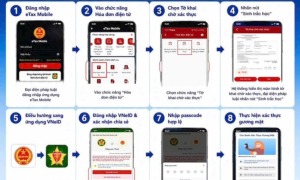

Trong nhiều ứng dụng hiện tại, việc ủy quyền được thực thi thông qua điện thoại di động. Khi nhập số điện thoại di động của mình, chúng ta sẽ nhận được mã ủy quyền xác thực hai yếu tố, tiếp theo nhập mã đó vào ứng dụng và đặt mã pin của riêng mình để vào ứng dụng.

Có một thời điểm rất nguy hiểm trong việc này: ứng dụng tin rằng thẻ SIM không thể bị xâm phạm. Chính điều này lại mở ra cơ hội cho những kẻ tấn công truy cập vào tài khoản thông qua hành vi trộm cắp điện thoại tầm thường. Ngay cả khi điện thoại được bảo vệ bằng mật khẩu, thẻ SIM có thể được chuyển sang điện thoại khác và được sử dụng như một cách để nhận bất kỳ tin nhắn SMS nào có mã xác thực yếu tố thứ hai. Và ứng dụng ngân hàng đã được cài đặt trên điện thoại của kẻ tấn công, khi đó, giống như chủ nhân của điện thoại, lối vào sẽ được mở ra.

Ở đây chúng ta nghĩ rằng việc xác thực hai yếu tố thông qua điện thoại là viển vông. Nhưng rốt cuộc, cả điện thoại và thẻ SIM đều nằm trên một điện thoại cũng thường bị xâm phạm cùng nhau. Suy nghĩ ngay lập tức xuất hiện trong đầu - làm thế nào điều này có thể xảy ra được? Các chuyên gia bảo mật ngân hàng đã nghĩ ra bất cứ điều gì tốt hơn? Thực tế, bạn có thể bảo vệ bất cứ điều gì nghiêm túc tùy thích.

Tuy nhiên, mỗi cấp độ bảo vệ mới làm giảm khả năng xử lý của hệ thống. Ví dụ: nếu phải cần một thiết bị vật lý đặc biệt để hiện mã thông báo tới điện thoại để vào ứng dụng, sẽ không có khả năng có ai tiếp tục sử dụng một ứng dụng ngân hàng như vậy. Vì việc xử lý qua một thiết bị vật lý sẽ không nhanh bằng đăng nhập nhanh bằng vân tay hoặc khuôn mặt.

Cách bảo vệ bản thân

Nhưng liệu mọi thứ có đến mức vô vọng và tất cả những gì còn lại là nỗi hoang mang lo sợ rằng bất cứ kẻ móc túi nào cũng có thể lấy trộm toàn bộ tài khoản ngân hàng bằng điện thoại? Không hề, có một số thủ tục mà chúng ta có thể thực hiện để đảm bảo an toàn cho tài khoản ngân hàng của mình.

Đầu tiên, cơ bản nhất - điện thoại phải có mật khẩu để nhập. Đó là điều không mong muốn, nhưng với 6 con số để đoán ra nó cũng không dễ trong thời gian 10 phút.

Thứ hai, không bao giờ sử dụng các ứng dụng ngân hàng trên điện thoại đã root mà không có quyền kiểm soát. Điều này áp dụng cho cả điện thoại Android và điện thoại thông minh từ apple (jailbreak).

Nhiều ứng dụng ngân hàng thậm chí sẽ không khởi chạy nếu chúng phát hiện ra rằng điện thoại đã được root. Nhưng ngay cả khi giải quyết được vấn đề này bằng cách nào đó, khi đã có toàn quyền truy cập điện thoại cũng đồng nghĩa với việc kẻ tấn công sẽ quét, tìm kiếm những lỗ hổng để lấy đi những dữ liệu nhạy cảm.

"Root" là một thuật ngữ thường được kết hợp với các hệ điều hành giống UNIX như Linux (Ubuntu, Fedora, OpenSUSE...) và OS X. Nói một cách đơn giản, root là tên người dùng hoặc tài khoản, theo mặc định, có quyền truy cập vào tất cả lệnh và tệp trong Linux hoặc một hệ điều hành giống Unix khác. Đơn giản, đây là một siêu người dùng không có giới hạn truy cập.

Điều này có nghĩa là một người có thể tự mình cài đặt bất kỳ ứng dụng nào, thậm chí một ứng dụng có thể ảnh hưởng đến các ứng dụng khác hoặc làm bất cứ điều gì với điện thoại. Điện thoại không có quyền root không có khả năng như vậy - mỗi ứng dụng trong đó có quyền truy cập hạn chế rõ ràng.

Thứ ba, có mã PIN ứng dụng ngân hàng khác với mã sử dụng để truy cập điện thoại của mình.

Thứ tư, và đây có lẽ là mẹo quan trọng nhất, hãy đảm bảo bao gồm mã PIN trên thẻ SIM. Do đó, ngay cả khi kẻ tấn công có thể truy cập thực tế vào thẻ SIM của bạn, hắn sẽ không thể đơn giản sắp xếp lại nó vào điện thoại của mình và nhận tất cả các mã ủy quyền. Đây có vẻ không phải là lời khuyên thuận tiện nhất, nhưng trong thực tế hiện nay, mã PIN của điện thoại được nhập cực kỳ ít lần, nhưng nó có thể tiết kiệm rất nhiều cho việc xử lý những phiền toái xảy ra.

Và thứ năm, đừng quên rằng ngay cả về phía các nhà khai thác di động, có thể có những nhân viên vô đạo đức có thể đưa một bản sao thẻ SIM cho đồng phạm của họ, những người sẽ nhận được tất cả các mã SMS của người dùng. Thật không may, điều này không thể được bảo vệ, nhưng với bất kỳ hành vi đáng ngờ nào của bất kỳ dịch vụ nào gắn với thẻ SIM, nên yêu cầu nhà điều hành điện thoại kiểm tra lại xem có bất kỳ bản sao nào của thẻ SIM của mình hay không.

Với việc rà soát, kiểm tra kỹ ở bốn điểm đầu tiên và cảnh giác ở điểm thứ năm, chúng ta có thể tự bảo vệ mình khỏi bất kỳ lỗ hổng nào hiện đang tồn tại trong việc sử dụng ngân hàng di động.