Các cuộc tấn công DDoS: Mối đe dọa vẫn hiện hữu đối với các doanh nghiệp

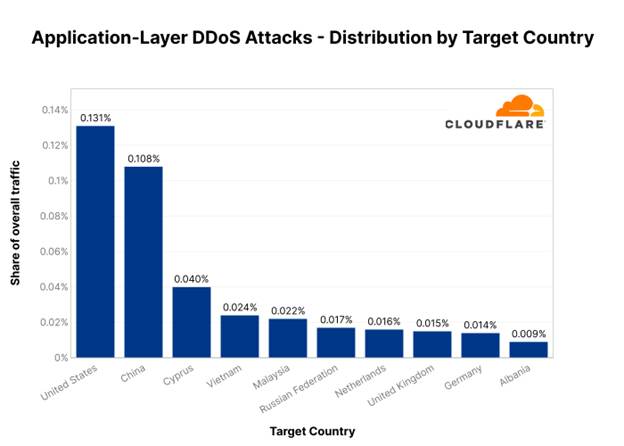

(DNTO) - Các cuộc tấn công DDoS mạnh hàng tỷ bit ngày càng trở nên thường xuyên hơn. Công ty bảo mật Cloudflare đã ngăn chặn giảm nhiều cuộc tấn công vượt quá 1 Tbps. Trong đó, Việt Nam cũng nằm trong danh sách những quốc gia hàng đầu hứng chịu các cuộc tấn công Ddos.

Các quốc gia hàng đầu bị tấn công DDoS HTTP vào quý 3 năm 2022 (Nguồn Cloudflare)

Từ chối dịch vụ phân tán (DDoS) là một loại tấn công mạng tìm cách làm gián đoạn hoạt động thường xuyên của mạng/trang web của các doanh nghiệp, bằng cách làm quá tải mạng hoặc trang web với lưu lượng truy cập từ nhiều nguồn khác nhau.

Mục đích của một cuộc tấn công DDoS là làm cho mạng/trang web của một tổ chức, doanh nghiệp không khả dụng với người dùng, bằng cách làm quá tải lưu lượng truy cập khiến mạng hoặc trang web đó không thể truy cập được.

Lịch sử các cuộc tấn công DDoS

Vụ tấn công DDoS được báo cáo đầu tiên xảy ra vào năm 1999 khi một nhóm tin tặc tấn công một trang web thuộc Đại học Minnesota. Cuộc tấn công đã sử dụng một chương trình có tên “Trinoo” để áp đảo trang web bằng lưu lượng truy cập, khiến khách truy cập không thể truy cập được. Kể từ đó, các cuộc tấn công DDoS ngày càng tinh vi hơn và đã tấn công vào nhiều tổ chức khác nhau, từ các doanh nghiệp nhỏ đến các tập đoàn lớn và cơ quan chính phủ.

Các cuộc tấn công DDoS đã được sử dụng cho nhiều mục tiêu, bao gồm tống tiền, phản đối chính trị và chiến tranh mạng. Chúng đã gây ra sự gián đoạn nghiêm trọng và thiệt hại tài chính cho các doanh nghiệp là mục tiêu, đồng thời gây ra những hậu quả lớn hơn trên toàn bộ Internet. Bất chấp những nỗ lực để tránh và giảm thiểu các cuộc tấn công này, chúng vẫn là mối nguy hiểm đối với an ninh và sự ổn định của Internet.

Ai đứng sau các cuộc tấn công DDoS?

Các cuộc tấn công DDoS có thể được thực hiện bởi các cá nhân, nhóm tội phạm hoặc thậm chí là các quốc gia. Trong nhiều tình huống, mục tiêu đằng sau một cuộc tấn công DDoS là tài chính, với việc tin tặc yêu cầu tiền chuộc từ công ty bị nhắm để đổi lấy việc chấm dứt cuộc tấn công. Trong các trường hợp khác, các cuộc tấn công DDoS có thể được thực hiện vì mục đích chính trị...

Đã có một số cuộc tấn công DDoS nổi tiếng trong suốt những năm qua, do nhiều bên thực hiện, bao gồm:

1. Năm 1999: Vụ tấn công DDoS đầu tiên được báo cáo nhắm vào Đại học Minnesota. Cuộc tấn công này được thực hiện bởi một nhóm tin tặc đã sử dụng một chương trình có tên là “Trinoo” để làm tràn ngập lưu lượng truy cập vào trang web của trường đại học, khiến người dùng không thể truy cập được.

2. Năm 2000: Sâu DDoS “Code Red” tấn công khoảng 359.000 hệ thống, gây thiệt hại đáng kể. Loại sâu này đã khai thác điểm yếu trong phần mềm máy chủ web IIS của Microsoft, cho phép nó lây lan nhanh chóng và thực hiện các cuộc tấn công DDoS đối với một loạt trang web.

3. Năm 2002: Sâu “Slammer” lây nhiễm hơn 75.000 máy tính trong vòng chưa đầy 10 phút, gây gián đoạn nghiêm trọng cho Internet. Con sâu này đã khai thác một điểm yếu trong phần mềm SQL Server của Microsoft, cho phép nó lây lan nhanh chóng và thực hiện các cuộc tấn công DDoS vào một loạt các trang web.

4. 2007: Mạng botnet “Storm Worm” được sử dụng để thực hiện một cuộc tấn công DDoS lớn nhằm vào Estonia, gây ra sự gián đoạn nghiêm trọng cho cơ sở hạ tầng internet của quốc gia này. Đây là một trong những cuộc tấn công DDoS lớn đầu tiên được thực hiện bằng cách sử dụng mạng botnet và nhấn mạnh nguy cơ gia tăng của các cuộc tấn công như vậy.

5. 2010: Sâu “Stuxnet” được tìm thấy, được thiết kế để phá hoại chương trình hạt nhân Iran bằng cách tấn công hệ thống kiểm soát công nghiệp của các cơ sở hạt nhân Iran. Con sâu tinh vi này được cho là sản phẩm của một quốc gia, tuy nhiên, thủ phạm thực sự chưa bao giờ được phát hiện. Con sâu này lần đầu tiên được xác định bởi các nhà nghiên cứu tại VirusBlokAda, một doanh nghiệp an ninh mạng của Bêlarut và được tiết lộ là được thiết kế đặc biệt để tấn công các hệ thống kiểm soát công nghiệp. Đây là một trong những trường hợp sớm nhất được biết đến về việc vũ khí mạng được triển khai trong một cuộc tấn công trong thế giới thực.

6. Năm 2012: Cuộc tấn công “Spamhaus” đã gây gián đoạn đáng kể cho internet, một số chuyên gia cho rằng đây là cuộc tấn công DDoS lớn nhất trong lịch sử vào thời điểm đó. Cuộc tấn công này nhắm vào Dự án Spamhaus, một tổ chức phi lợi nhuận nhằm ngăn chặn thư rác và các hình thức lạm dụng trực tuyến khác.

7. 2016: Botnet “Mirai” được sử dụng để thực hiện một cuộc tấn công DDoS khổng lồ nhằm vào Dyn, một nhà cung cấp DNS lớn, gây gián đoạn nghiêm trọng cho các trang web nổi tiếng như Twitter và Netflix. Cuộc tấn công này được thực hiện bằng cách sử dụng một mạng lưới các thiết bị Internet of Things (IoT) đã bị tấn công, chẳng hạn như camera an ninh và bộ định tuyến.

8. 2017: Virus “NotPetya” được sử dụng để tiến hành một cuộc tấn công DDoS nhằm vào Ukraine, gây ra sự gián đoạn lớn đối với chính phủ và các tổ chức tài chính của quốc gia này. Vụ việc này được cho là công việc của một quốc gia, tuy nhiên, thủ phạm cụ thể chưa bao giờ được phát hiện. Virus ban đầu được phát tán thông qua bản cập nhật phần mềm cho công cụ kế toán thuế của Ucraina và nhanh chóng lây lan sang các máy tính khác. Đó là một trong những cuộc tấn công mạng thảm khốc nhất trong lịch sử, gây thiệt hại hàng tỷ đô la.

9. 2018: Cuộc tấn công DDoS “Memcached” nhằm vào Github, một trong những kho mã nguồn lớn nhất thế giới, buộc dịch vụ phải ngừng hoạt động trong một thời gian ngắn. Cuộc tấn công này đã khai thác một điểm yếu trong công nghệ bộ nhớ đệm phân tán Memcached, cho phép nó phóng đại lưu lượng được phân phối tới mục tiêu theo tỷ lệ 51.000. Cuộc tấn công được bắt đầu bởi một hacker có tên là “BestBuy”, người tuyên bố đã sử dụng mạng botnet gồm hơn 100.000 máy chủ để khởi động cuộc tấn công. Cuộc tấn công đã gây ra thiệt hại đáng kể.

10. Năm 2020: Cuộc tấn công DDoS “Virus corona” nhắm mục tiêu vào các trang web có liên quan đến đại dịch Covid-19, tạo ra sự gián đoạn trên diện rộng và cản trở nỗ lực cung cấp thông tin chính xác về virus. Những cuộc tấn công này được báo cáo là do tin tặc thực hiện nhằm trục lợi từ dịch bệnh bằng cách đưa mọi người đến các trang web có hại hoặc đưa ra các biện pháp khắc phục sai.

11. Năm 2022: Các cuộc tấn công mạng vào Romania, bắt đầu từ ngày 29/4/2022, một loạt các cuộc tấn công DDoS đã được thực hiện nhằm vào một số trang web của chính phủ, quân đội, ngân hàng và phương tiện truyền thông đại chúng Romania. Các cuộc tấn công DDoS đã tiếp tục cho đến ngày 1 tháng Năm.

Tấn công DdoS như một dịch vụ (DDoS-as-a-service)

Để thực thi một cuộc tấn công DDOS các cá nhân, tổ chức tội phạm tìm kiếm các phần mềm tấn công tự động, những đoạn mã nguồn, thuê dịch vụ tấn công trên các trang web tối (dark web – tầng chìm của Internet) để thực thi hành vi phạm tội của họ.

Với DdoS như một dịch vụ là một dịch vụ cung cấp các cuộc tấn công DDoS để kiếm tiền. Thường được cung cấp bởi chủ sở hữu botnet bằng cách sử dụng một trang web đặc biệt trong darknet. Những tài nguyên như vậy duy trì một hệ thống đặt hàng tự động cho phép người mua chọn loại và thời gian tấn công, đồng thời chuyển tiền cho thủ phạm.

Thử ngăn cản những cuộc tấn công DdoS

Có nhiều hành động khác nhau mà doanh nghiệp có thể thực hiện để bảo vệ chống lại các cuộc tấn công DDoS, như sử dụng tường lửa ứng dụng web (WAF) để lọc lưu lượng truy cập và ngăn chặn các yêu cầu độc hại. WAF có thể được đặt để chặn lưu lượng truy cập có dấu hiệu là một phần của cuộc tấn công DDoS, tùy thuộc vào một số tham số như địa chỉ IP, tác nhân người dùng và tỷ lệ yêu cầu;

Thực hiện giới hạn tỷ lệ (rate limit) để tránh lưu lượng truy cập quá mức từ một nguồn duy nhất. Giới hạn tỷ lệ bao gồm việc đặt các hạn chế về số lượng yêu cầu mà một địa chỉ IP nhất định hoặc tác nhân người dùng có thể thực hiện trong một thời gian nhất định. Điều này có thể giúp tránh một nguồn duy nhất làm quá tải trang web với khách truy cập;

Sử dụng mạng phân phối nội dung (CDN) để phân tán lưu lượng truy cập trên nhiều máy chủ, khiến cho một nguồn duy nhất khó làm quá tải trang web hơn. CDN là một mạng máy tính nằm rải rác trên một số địa điểm và có thể được sử dụng để cung cấp thông tin tĩnh như ảnh và video. Bằng cách triển khai CDN, một tổ chức có thể phân chia lưu lượng truy cập trên nhiều máy chủ, khiến việc đánh sập trang web trở nên khó khăn hơn đối với một nguồn duy nhất;

Sử dụng tính năng ngăn chặn DDoS ở cấp độ mạng để lọc lưu lượng truy cập ở cấp độ mạng và ngăn chặn các yêu cầu độc hại trước khi chúng đến máy chủ. Phòng thủ DDoS cấp độ mạng bao gồm thiết lập các cơ chế như tường lửa và hệ thống ngăn chặn xâm nhập (IPS) để lọc lưu lượng truy cập và chặn các yêu cầu độc hại. Bảo vệ DDoS cấp độ mạng có thể được cài đặt trên cơ sở hạ tầng của tổ chức hoặc có thể được cung cấp bởi dịch vụ của bên thứ ba;

Sử dụng giải pháp bảo vệ DDoS để hấp thụ lưu lượng truy cập từ một cuộc tấn công DDoS và ngăn không cho nó tiếp cận mạng hoặc trang web của tổ chức. Dịch vụ bảo vệ DDoS hoạt động bằng cách định tuyến lưu lượng truy cập qua mạng máy chủ được xây dựng đặc biệt để hấp thụ khối lượng từ một cuộc tấn công DDoS. Điều này có thể giúp ngăn không cho mạng và trang web của tổ chức bị quá tải, đồng thời cũng có thể giúp hạn chế tác động của một cuộc tấn công;

Theo dõi các mẫu lưu lượng truy cập và thiết lập các phương pháp truy vết để xác định và phản ứng với một cuộc tấn công DDoS đang diễn ra. Điều này có thể đòi hỏi phải đưa ra các cảnh báo để cho công ty biết nếu các mẫu lưu lượng truy cập báo hiệu rằng một cuộc tấn công đang diễn ra và thực hiện các hành động để vô hiệu hóa cuộc tấn công càng nhanh càng tốt;

Thực hiện các biện pháp bảo mật tốt nhất để tránh lây nhiễm phần mềm độc hại và hạn chế nguy cơ bị tấn công DDoS. Điều này có thể đòi hỏi phải thiết lập các biện pháp như tường lửa, phần mềm chống vi-rút và nâng cấp phần mềm thường xuyên để tránh sự xâm nhập của phần mềm độc hại, cũng như đào tạo nhận thức cho nhân viên về các mối nguy hiểm khi nhấp vào các liên kết nguy hiểm hoặc tải xuống các tệp đáng ngờ;

Nhân viên bảo mật của doanh nghiệp cần nghiên cứu, kiểm thử những công cụ tấn công ddos cơ bản có trên những trang nguồn mở như github, gitlab… để kiểm tra độ chống chịu của trang web, hệ thống của mình khi đã cài đặt các chương trình chống ddos như modsecurity, hoặc sử dụng dịch vụ chống Ddos của Cloudflare.

Các cuộc tấn công DDoS thể hiện mối nguy hiểm đối với tính bảo mật và ổn định của Internet, đồng thời gây ra sự gián đoạn và tổn thất tài chính đáng kể cho các doanh nghiệp bị tấn công. Mặc dù không có phương pháp chắc chắn nào để tránh các cuộc tấn công DDoS, nhưng có những hành động đề phòng mà doanh nghiệp có thể thực hiện để bảo vệ chống lại các cuộc tấn công này và giảm bớt ảnh hưởng của chúng. Bằng cách triển khai các biện pháp như tường lửa ứng dụng web, giới hạn tốc độ, CDN và dịch vụ bảo vệ DDoS, doanh nghiệp có thể phần nào chống lại các cuộc tấn công DDoS và duy trì mạng của mình.

Tham khảo

Báo cáo các mối đe dọa cuối năm 2022

https://blog.cloudflare.com/cloudflare-ddos-threat-report-2022-q3/

Tấn công Ddos: Lịch sử và làm thế nào để ngăn cản

https://systemweakness.com/ddos-attacks-history-how-they-work-and-how-to-prevent-them-550f1e1c449

Danh sách các cuộc tấn công mạng

https://en.wikipedia.org/wiki/List_of_cyberattacks