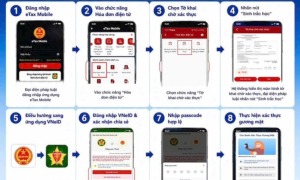

Mô hình không tin cậy với vấn đề bảo mật cho doanh nghiệp

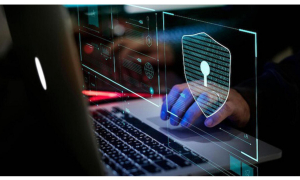

(DNTO) - Với việc tiếp cận một mô hình thích ứng hạn chế việc truy cập với các đối tượng mạng và chỉ cho những người dùng được ủy quyền truy cập cùng tiêu chí "không bao giờ tin tưởng, luôn xác minh" - là cách ứng xử phù hợp trong bối cảnh an ninh mạng cho các doanh nghiệp trong thời điểm hiện nay.

Ảnh latesthackingnews.com

Mô hình bảo mật không tin cậy (Zero Trust), còn được gọi là kiến trúc không tin cậy (ZTA)..., là một hệ thống động và thích ứng hạn chế quyền truy cập vào các mạng cho những người dùng được ủy quyền. Nó cũng có tính năng phân đoạn mạng mạnh mẽ liên tục quét các hành vi bất thường; cho phép các chuyên gia bảo mật kiểm soát truy cập mạng và ngăn chặn sự xâm nhập.

Một mạng luôn xác minh dựa trên một cách tiếp cận toàn diện để ngăn chặn các cuộc tấn công. Việc luôn xác minh các mạng có thể được triển khai cục bộ, trên đám mây hoặc kết hợp hỗn hợp giữa triển khai cục bộ và đám mây. Điều này có nghĩa là chúng ta có thể dễ dàng triển khai được mô hình mạng không tin cậy này trên các trang web từ xa. Do đó các tổ chức, doanh nghiệp có thể linh hoạt khi lập kế hoạch kiến trúc mạng.

Ngoài việc luôn xác minh mạng, các tổ chức có thể sử dụng các công nghệ bảo mật khác như các ứng dụng dựa trên đám mây và các ứng dụng quản lý máy tính để bàn từ xa.

Còn đối với mô hình bảo mật truyền thống cho rằng, mọi thứ bên trong mạng đều đáng tin cậy. Tuy nhiên, giả định này dựa trên sự tin cậy ngầm, cho phép người dùng có quyền truy cập ngang hàng trong mạng và truy cập dữ liệu nhạy cảm.

Khi quá trình chuyển đổi kỹ thuật số và chuyển đổi sang đám mây tiếp tục tăng tốc, các hoạt động bảo mật cần phải thay đổi. Bằng cách triển khai kiến trúc luôn xác minh, các tổ chức có thể tăng mức độ bảo mật tổng thể của họ, đồng thời giảm chi phí hoạt động và độ phức tạp.

Nguyên tắc của mạng không tin cậy

Zero Trust là một triết lý an ninh mạng yêu cầu tất cả người dùng tuân thủ các chính sách xác thực, xác thực theo ngữ cảnh và kiểm soát truy cập nghiêm ngặt. Các nguyên tắc của nó cũng yêu cầu ghi nhật ký liên tục và phân tích những cảnh báo đã xảy ra. Việc triển khai lý tưởng phải dựa trên việc phòng ngừa và phát hiện hơn là dựa trên cách tiếp cận ‘không tin tưởng’.

Bảo mật bằng không tin cậy bắt đầu bằng việc xác định bề mặt tấn công, có thể là toàn bộ mạng hoặc một tập hợp con của nó. Điều này bao gồm dữ liệu, dịch vụ và thiết bị tính toán của người dùng cuối, cũng như các đường dẫn mạng.

Ngoài ra, phân tích bề mặt bảo vệ có thể xác định các miền quản lý bên ngoài mạng nội bộ của công ty. Đây có thể là một vấn đề, bởi vì các công nghệ an ninh mạng truyền thống không có khả năng xử lý lưu lượng mạng công ty qua các mạng nội bộ phân tán về mặt địa lý.

Luôn xác minh các mạng có thể dựa trên đám mây, mạng cục bộ hoặc kết hợp giữa đám mây và cục bộ. Miễn là không có thiết bị không đáng tin cậy trên mạng, người dùng được an toàn và bảo vệ. Luôn xác minh bảo mật là một cách tiếp cận yêu cầu xác minh danh tính nghiêm ngặt trên tất cả người dùng. Điều này có nghĩa là mạng luôn xác minh chỉ có thể cho phép người dùng đã xác minh...

Luôn luôn xác minh bảo mật là cả một quá trình phức tạp. Khái niệm này yêu cầu các kiến trúc mạng công ty mới phải linh hoạt, tập trung vào người dùng, thiết bị và dịch vụ. Phương pháp bảo mật chu vi truyền thống đối với bảo mật CNTT không còn là một giải pháp thích hợp. Luôn xác minh bảo mật tập trung chủ yếu vào chính hệ thống mạng của tổ chức, bao gồm người dùng, dịch vụ và thiết bị.

Lợi ích của mạng không tin cậy

Mạng không tin cậy làm tăng khả năng bảo vệ dữ liệu trong quá trình truyền tải và lưu trữ, giảm rủi ro đánh cắp dữ liệu và tấn công mạng. Chúng cũng cho phép sao lưu tự động và mã hóa tin nhắn. Mạng Zero Trust yêu cầu điều phối bảo mật tốt để đảm bảo rằng tất cả các yếu tố bảo mật hoạt động cùng nhau một cách tối ưu và hiệu quả. Chúng loại bỏ các lỗ hổng bảo mật và bổ sung các yếu tố bảo mật khác trong tổ chức.

Tuy nhiên, việc triển khai kiến trúc luôn xác minh không phải là dễ dàng. Có rất nhiều thách thức và điều quan trọng là phải hiểu rằng sẽ mất thời gian để chuyển đổi hoàn toàn cơ sở hạ tầng CNTT của một tổ chức. Do đó, các doanh nghiệp cân nhắc những ưu và nhược điểm của việc luôn xác minh trước khi tiếp tục với việc chuyển đổi.

Các mô hình bảo mật truyền thống cho rằng mọi thứ trên mạng đều được bảo mật, tạo ra rủi ro và lỗ hổng cho một tổ chức. Ngoài việc đảm bảo an ninh dữ liệu, mạng luôn xác minh cũng hợp lý hóa hoạt động của các đội CNTT. Kết quả là, các tổ chức sẽ thấy mức độ bảo mật tổng thể được cải thiện, ít sự cố bảo mật hơn và chi phí hoạt động thấp hơn.